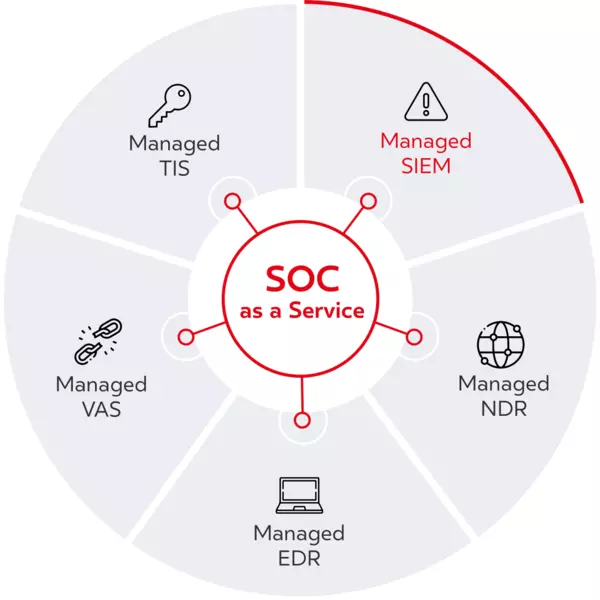

Managed SIEM

SIEM Services

Das Frühwarnsystem für die IT Sicherheit. Manchmal ist alles eigentlich schon da! So verhält es sich mit den Logfiles, die das, was in Ihren IT-Systemen passiert, umfassend dokumentieren. Nutzen Sie diese Informationsquellen, um Angriffe, außergewöhnliche Muster oder gefährliche Trends sofort zu erkennen und zielgerichtet zu reagieren – mit einer Managed SIEM Lösung für Ihre gesamte IT-Infrastruktur - durch das Log-Management. In unserem Security Operations Center (SOC) überwachen wir Ihre Systeme und werten die Risiken für Sie aus.

Erfahren Sie mehr über Managed SIEM für Ihre IT-Infrastruktur.

Was ist ein SIEM?

Werden das Security Information Management (SIM) und das Security Event Management (SEM) kombiniert, so entsteht ein Security Information and Event Management (SIEM). Kurz gesagt, ein SIEM kombiniert die Verwaltung von Sicherheitsinformationen und Sicherheitsereignissen.

Dahinter steckt eine softwarebasierte Technologie, mit der Unternehmen per Logfile-Analyse Sicherheitslücken entdecken und Angriffe rechtzeitig abwehren. Mit dem Ziel, ihre Security zu stärken und Anforderungen an die Compliance zu erfüllen. Die Grundlage einer SIEM Lösung sind die Logfiles, also die Daten, die alle Prozesse in den Systemen und Netzwerken eines Unternehmens protokollieren - einem Flugschreiber ähnlich. Typische Quellen für das SIEM sind PCs, Laptop und Notebooks, Server, Router und Switches, Viren-Scanner, Firewalls, Webserver und sonstige Netzwerk- und IT Security-Komponenten. Für die Logfile-Analyse bringt die SIEM Software alle Informationen zentral zusammen. Von dort aus erfolgt dann die Auswertung der Daten, bei der die Erkennung von Cyber-Attacken im Vordergrund steht.

Die SIEM-Lösung

Bei der Logfile-Analyse verwendet das SIEM intelligente Analyse-Tools wie Korrelations-Modelle und Künstliche Intelligenz. Das heißt, es werden Beziehungen zwischen den Daten hergestellt und ausgewertet, um Auffälligkeiten zu identifizieren.

Ein Beispiel: Die Logfiles zeigen, dass sich Ihre Mitarbeiter bei Arbeitsbeginn in den jeweiligen Systemen anmelden. Wenn sich jemand vertippt hat und sein Passwort erneut eingibt, wird das als regelkonform eingestuft. Anders sieht das aus, wenn versucht wird, innerhalb kürzester Zeit mehrere Passwort-Versuche zu starten. Ein solcher Brute-Force-Angriff würde durch die SIEM Lösung erkannt und würde einen sofortigen Alarm auslösen.

Ihre Vorteile

- dacoso SOC in Deutschland

- mehr Cyber Security durch Schutz vor unerlaubten Zugriffen und Hacker-Attacken

- sofortige Alarmierung im Incident-Fall

- strenge Richtlinien für Compliance (u. a. DSGVO, BSDG, SOX) werden erfüllt

- auf Wunsch transparentes Kostenmodell: Lizenz-Kosten basieren auf Anzahl der Log-Quellen

- je nach Kundenanforderung verschiedene SLA-Stufen möglich

- auf den Kunden zugeschnittene Anwendungsfälle und Compliance Reports

- bei Bedarf europäisches Produkt (DSGVO-konform)

Entlastung für Sie: Managed SIEM im SOC

Mehr Security, besseres Compliance Management - und mehr Luft für Ihre Mitarbeiter: Mit Managed SIEM übernehmen wir für Sie die Implementierung und den Betrieb der SIEM Lösung. Umgesetzt wird das Ganze im zertifizierten dacoso SOC über eine zentrale und multimandantenfähige SIEM Plattform, die von unseren SOC-Experten rund um die Uhr betreut wird. Die gesammelten Logfiles werden entweder direkt im Kundennetzwerk verarbeitet oder alternativ im hochsicheren dacoso-Rechenzentrum.

Unsere Managed SIEM-Lösung unterstützt die Anbindung zahlreicher Log-Quellen wie zum Beispiel:

- Anti-Malware- und Endpoint-Detection-and-Response-Produkte

- Network-Access-Control-Lösungen

- reguläre Client- und Serversysteme

- Netzwerk, SYSLOG, NetFlow, SFlow

- sonstige IT-Komponenten, z.B. IoT

- Anwendungsumgebungen wie SAP und Active Directory

In unserem zertifizierten SOC setzen wir bei Bedarf eine EAL3-zertifizierte SIEM-Lösung ein. Dies entspricht selbst den hohen Anforderungen an Cyber Security, wie zum Beispiel für Betreiber kritischer Infrastrukturen sowie in Sektoren wie Verteidigung und Raumfahrt und bei Nachrichtendiensten. Sämtliche Nachweise für die Corporate Compliance wie DSGVO, PCI-DSS, HIPAA, SOX usw. können durch den Einsatz und den Betrieb der SIEM-Lösung erbracht werden.

Unsere Leistungen für Sie

- Bereitstellung Software, Lizenzen, Handbücher

- Installation des Grundsystems und Konfiguration der Use Cases

- 24/7-Monitoring und Incident-Alarmierung mit Handlungsempfehlung

- Betrieb im zertifizierten SOC

- Threat Intelligence

- Threat Hunting

- telefonische Unterstützung bei Rückfragen

- regelmäßiges Reporting

- Plattformverwaltung (Updates, Management usw.)

- Incident Management / Unterstützung bei Behebung von Vorfällen